Não são só benefícios! Entenda as ameaças do 5G para a segurança cibernética

Por Ramon de Souza |

A quinta geração de redes móveis — a famosa tecnologia 5G — é, indiscutivelmente, uma evolução histórica quando falamos sobre conectividade de dispositivos portáteis. Porém, engana-se quem pensa que o advento desse novo padrão só trará benefícios para a sociedade; também crescem as preocupações com incidentes de segurança cibernética, já que o espectro de ataques se torna ainda mais amplo com a popularização de tal protocolo.

“O 5G é uma faca de dois gumes. Por um lado, temos uma velocidade de internet incrivelmente rápida. Do outro lado, estamos mais sujeitos a ciberataques porque existem mais vetores de ataque para os atacantes escolherem. Espera-se que tecnologias de rápido crescimento como a Internet das Coisas (IoT) explodam com o 5G”, explica Fernando De Falchi, gerente de engenharia de segurança da Check Point Brasil.

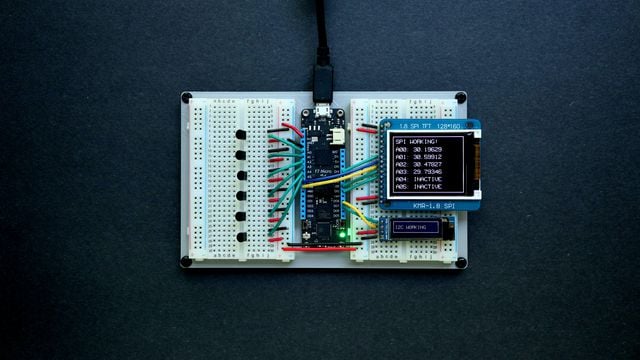

Como bem observado pelo executivo, todo dispositivo IoT habilitado para trabalhar com a nova rede poderá ser vítima de um ataque e servir de porta de entrada para um criminoso cibernético. Ademais, visto que esse tipo de gadget conecta-se à internet diretamente pela provedora (e não por um ponto de Wi-Fi dentro de uma rede corporativa controlada), fica ainda mais difícil ter visibilidade sobre tais ataques.

IoT das sombras

Após realizar uma pesquisa global com mais de 400 profissionais de segurança e de TI, a Check Point constatou que 90% dos entrevistados já sofre com o fenômeno de “shadow IoT” — ou seja, a existência de dispositivos não-gerenciados oficialmente pela equipe de tecnologia dentro do ambiente corporativo. Com isso, abrem-se brechas para violações de dados e incidentes cibernéticos dentro das empresas.

Mais preocupante ainda é o fato de que apenas 11% dos participantes declararam usar alguma solução de segurança para gerenciamento de dispositivos IoT, sendo que 52% dos entrevistados não possui qualquer ferramenta de proteção adicional além daquelas oferecidas pelos próprios aparelhos (que costumam ser limitados a um simples login com senha alfanumérica).

“É necessário usar uma VPN, manter seus dispositivos IoT atualizados e sempre usar as senhas mais fortes que puder imaginar, como pontos de partida para uma boa ‘higiene cibernética’ 5G, a fim de ter uma segurança mais avançada, visibilidade dos dispositivos conectados a sua rede, analisar firmware vulneráveis e ter capacidade de corrigi-los, bem como adotar segurança como serviço para proteger sua rede expandida e com qualquer dispositivo conectado a ela”, orienta Fernando.

Fonte: Check Point