Hackers exploram falha em plugin do Wordpress para acessar sites vulneráveis

Por Jaqueline Sousa • Editado por Jones Oliveira |

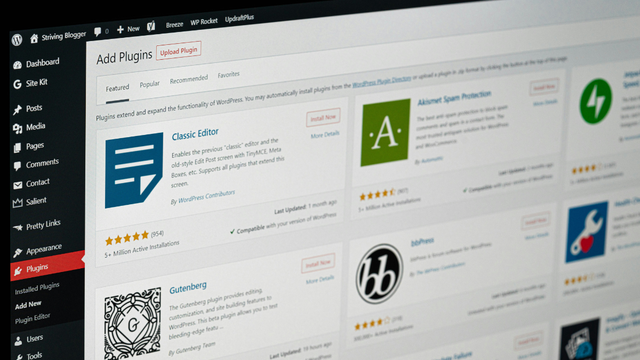

O Wordpress está na mira de hackers: pesquisadores da Patchstack descobriram que uma falha no plugin Modular DS da plataforma está sendo explorada por criminosos para obtenção de acesso administrativo.

- Falha crítica no WordPress deixa hackers tomarem controle total de sites

- Alerta: plugin superpopular do WordPress infectou milhares de sites com backdoor

Identificada como CVE-2026-23550, a vulnerabilidade afeta versões 2.5.1 e anteriores do Modular DS, um plugin que permite o gerenciamento de vários sites a partir de uma única interface.

Considerando que o software possibilita que proprietários, desenvolvedores e provedores de hospedagem monitorem e executem tarefas remotamente, a falha de segurança pode resultar em danos catastróficos para as vítimas envolvidas.

A boa notícia é que, após ser notificada pelos especialistas acerca do problema, a Modular DS lançou uma atualização para o plugin, corrigindo a vulnerabilidade.

O que está por trás do ataque

As investigações dos especialistas descobriram que a vulnerabilidade é causada por uma série de falhas de projeto e implementação. O problema envolve uma aceitação de solicitações como “confiáveis” quando o modo “solicitação direta” está ativado, sem que exista uma verificação criptografada da origem.

A partir disso, um mecanismo automático de fallback para o login (um recurso de contingência usado quando o sistema principal falha) é acionado. Caso nenhum ID de usuário seja fornecido no momento do acesso, o plugin vai atrás de um usuário administrador, fazendo o login de maneira automática.

É assim que hackers conseguem obter acesso imediato ao sistema, apoiando-se em um escalonamento de privilégios para garantir o controle total do administrador de sites.

Embora o problema já tenha sido resolvido, a Modular DS reforça que os usuários devem atualizar o sistema o mais rápido possível, evitando que novos golpes sejam aplicados.

Leia também:

- O que é WordPress? Tudo sobre o sistema de gerenciamento de sites

- Hackers atacam app de alimentação em busca de dados para extorsão

- Microsoft Copilot entra na mira de ciberataques com roubo de dados

Fonte: Bleeping Computer