Há um grupo hacker explorando falhas zero day desde 2020 e ninguém sabe quem é

Por Ramon de Souza | Editado por Claudio Yuge | 22 de Março de 2021 às 10h11

O Project Zero, laboratório de segurança do Google dedicado a encontrar vulnerabilidades do tipo dia zero (zero day) em diversos produtos (até mesmo naqueles do próprio Gigante das Buscas), emitiu recentemente um alerta a respeito de um possível novo grupo de cibercriminosos altamente experientes que estão atuando em conjunto. O objetivo seria atacar máquinas Windows e dispositivos móveis equipados com Android e iOS.

- IBM volta atrás e confirma falhas Zero-Day no IDRM; entenda o caso

- Falha "zero day" deixa o Google Chrome exposto; Entenda!

- Falha Zero Day no iTunes é usada para ataques de ransomware

Vulnerabilidades zero day, vale lembrar, são aquelas sobre as quais ninguém — exceto o criminoso — possui conhecimento de sua existência. Isso significa que o desenvolvedor do software nem sequer sabe que a brecha existe, tal como eventuais softwares de antivírus. Dessa forma, esse tipo de falha é altamente valorizada por atacantes, já que podem ser exploradas silenciosamente sem que ninguém perceba.

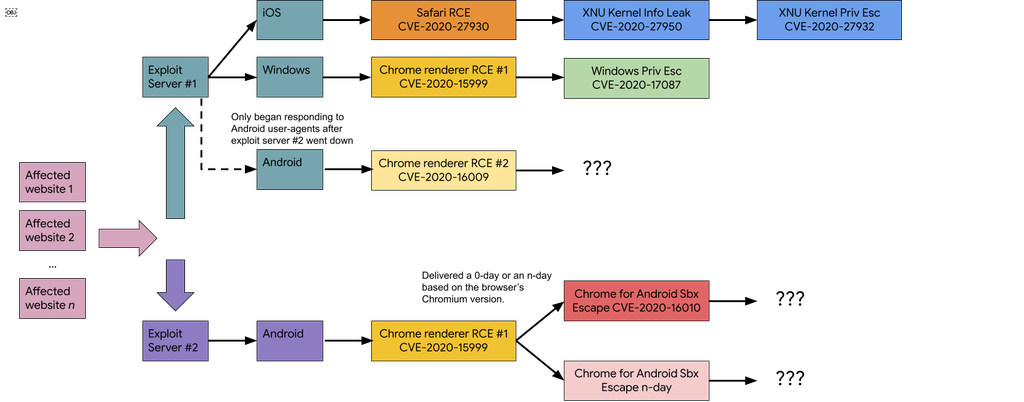

A pesquisadora Maddie Stone, integrante do Project Zero, resolveu recapitular alguns zero days encontrados ao longo de 2020 e percebeu algo interessante: todos foram explorados de forma similar. Pelo menos 11 incidentes do tipo apresentam um “modus operandi” parecido, o que denuncia a atividade de uma equipe de cibercriminosos especializada em usar tais vulnerabilidades para invadir dispositivos.

Stone ressalta que, em fevereiro de 2020, foram encontradas quatro brechas desse gênero no navegador Chrome e no Windows — todas se aproveitaram de uma cadeia de movimentos triviais, mas que, juntos, abriam a brecha final. Em seguida, houve a descoberta de sete zero days para Android, Windows e iOS, sendo que a situação final era a mesma — a falha só era aproveita através de vários exploits unidos em um só.

“As vulnerabilidades cobrem um espectro bastante amplo de problemas — de uma vulnerabilidade JIT moderna a um grande cache de bugs de fonte. No geral, cada um dos exploits em si mostrou uma compreensão especializada de seu desenvolvimento e da vulnerabilidade que está sendo explorada”, explica a pesquisadora.

“No caso do zero day Chrome Freetype, o método de exploração era novo para o Project Zero. O processo para descobrir como acionar a vulnerabilidade de privilégio do kernel do iOS não seria trivial. Os métodos de ofuscação eram variados e difíceis de descobrir”, complementa. Felizmente, todas as brechas foram corrigidas; porém, levando em conta os esforços do grupo misterioso, é bem provável que eles continuem atuando nos próximos meses.

Fonte: Ars Technica